Penetrationstests

Sicherheitslücken rechtzeitig erkennen und wertvolle Daten schützen.

Die fortschreitende Digitalisierung ist in jeder Branche und in jeder Unternehmensgröße bemerkbar. Egal, ob in der Chemie- und Pharmaindustrie, Automobilindustrie, in der Finanz- und Versicherungsbranche oder in kleinen und mittelständischen Unternehmen (KMUs), die Veränderungen sind gleich: Prozesse werden digitalisiert und Systeme miteinander verbunden, kritische Geschäftsanwendungen erfolgen immer häufiger web- und/oder mobilbasiert und immer mehr Anwendungen und Daten werden in die Cloud verlagert.

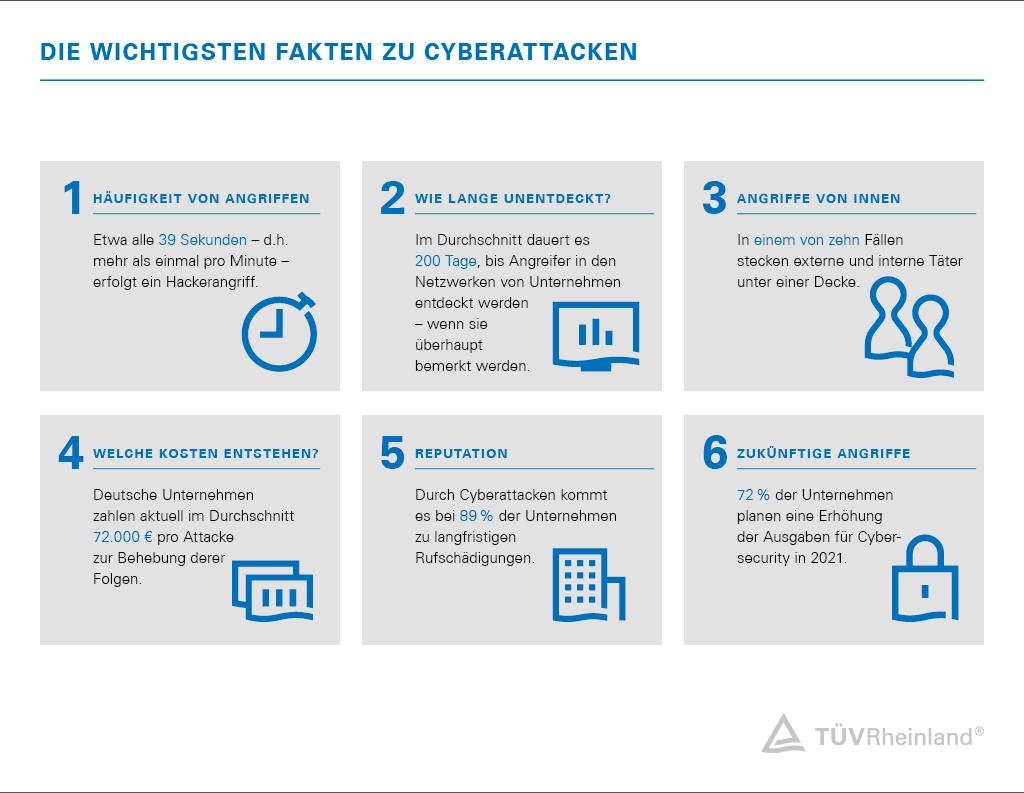

Für Cyberkriminelle ergeben sich dadurch neue Angriffsoptionen. Diese Entwicklung bestätigen auch die Ergebnisse unserer Cybersecurity Trends 2024 . Die Trends zeigen, dass Cyberangriffe die Existenz von Unternehmen zunehmend bedrohen und die Angriffe immer professioneller werden. Die zunehmende Bedeutung der Cyberresilienz zeigt auch die stetig zunehmende Regulierung in dem Bereich, die teilweise sogar die Durchführung von Penetrationstests fordert. Daten haben sich zu einem neuen und äußerst wertvollen Wirtschaftsgut entwickelt, das es zu schützen gilt.

Der digitale Wandel erfordert bei der Unternehmensführung und bei IT-Verantwortlichen neue Denkanstöße im puncto Cybersecurity- und Datenschutzmaßnahmen. Insbesondere, da Cyberattacken eine nicht zu unterschätzende Herausforderung im Unternehmensalltag darstellen.

Penetrationstests von TÜV Rheinland – Ihre Vorteile

✔ Sicherheitslücken frühzeitig erkennen – Wir finden Schwachstellen, bevor Angreifer sie ausnutzen.

✔ Compliance sicherstellen – Erfüllen Sie alle relevanten Sicherheitsstandards und stärken Sie das Vertrauen Ihrer Kunden und Partner.

✔ Zertifizierte Expert:innen – Unsere Tester sind hochqualifiziert und besitzen anerkannte Zertifikate wie OSCP.

✔ Topaktuelle Angriffsszenarien – Unsere Expert:innen bleiben durch kontinuierliche Schulung immer auf dem neuesten Stand der Bedrohungslage.

✔ Fachliche Spezialisierung – Jede/-r Tester:in konzentriert sich auf ein spezifisches Themenfeld, um maximale Expertise zu gewährleisten.

✔ Effizientes Projektmanagement – Klare Abläufe, strukturierte Berichte und professionelles Management sorgen für reibungslose Tests.

✔ Realitätsnahe Angriffssimulation – Unsere Red Team Kampagnen zeigen, wie widerstandsfähig Ihre Organisation gegenüber gezielten, modernen Cyberangriffen ist – und liefern konkrete Impulse zur Optimierung Ihrer Erkennungs- und Reaktionsfähigkeit.

✔ TÜV Rheinland steht für Qualität und Expertise – Als erfahrene und unabhängige Prüfinstanz bieten wir Ihnen Penetrationstests, die den höchsten Standards entsprechen.

Identifizieren Sie daher mittels eines Penetrationstests potentielle Schwachstellen in Ihrer IT-Infrastruktur, prüfen Sie die Wirksamkeit von bestehenden Schutzmaßnahmen und erfahren Sie wo Systeme den Sicherheitsanforderungen nicht genügen.

Erhalten Sie eine objektive Einschätzung Ihrer IT-Sicherheit und entdecken Sie Ihre Schwachstellen bevor kriminelle Hacker sie finden.

Verschiedene Varianten eines Penetrationstests

Zur Identifizierung der Schwachstellen können verschiedene Methoden angewendet werden. Welche Variante für Ihr Unternehmen die Richtige ist, hängt von Ihrer bestehenden IT-Infrastruktur ab. In einem persönlichen Gespräch ermitteln wir Ihren Bedarf und analysieren die vorhandenen Systeme, um die passende Penetrationstest-Methode für Sie zu finden. Werfen Sie einen Blick auf unser Pentesting-Portfolio.

Unternehmen setzen zunehmend Large Language Models (LLMs) in Chatbots, Assistenzsystemen oder automatisierten Entscheidungsprozessen ein. Doch diese leistungsstarken KI-Modelle bergen erhebliche Sicherheitsrisiken – von unkontrollierten Datenlecks bis hin zur Manipulation durch gezielte Angriffe. Mit unserem spezialisierten LLM-Pentesting identifizieren wir Sicherheitslücken und helfen Ihnen, Ihre KI-Modelle zuverlässig abzusichern.

Welche Schwachstellen testen wir?

Unsere Tests basieren auf den OWASP LLM Top 10 und decken u. a. folgende Risiken ab:

✔ Prompt Injection: Manipulation der Eingabeaufforderungen, um das Verhalten des Modells zu verändern oder vertrauliche Informationen zu extrahieren.

✔ Datenlecks: Unbeabsichtigte Offenlegung sensibler Daten aus dem Trainingsprozess oder der Nutzung.

✔ Model Theft: Unbefugter Zugriff auf das Modell, um es zu replizieren oder für schädliche Zwecke einzusetzen.

✔ Training Data Poisoning: Einschleusen manipulierter Trainingsdaten zur Beeinflussung der Modellausgaben.

✔ Fehlgebrauch und Sicherheitslücken: Missbrauch von LLMs für Fehlinformationen, Spam oder Social Engineering sowie unsichere API-Nutzung.

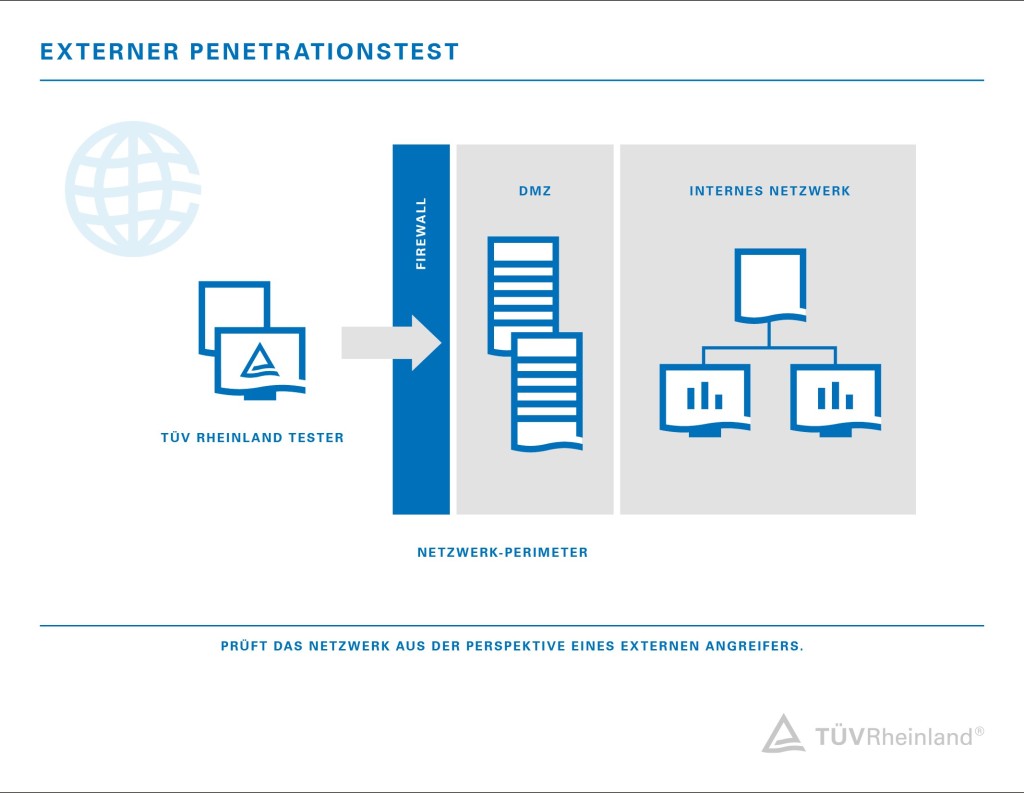

Der externe Penetrationstest symbolisiert den „klassischen“ Cyberangriff von außen. Dabei versucht unser IT-Security-Experte über die aus dem Internet erreichbaren Systeme in das unternehmensinterne Netzwerk einzudringen. Im Fokus der Untersuchung liegen die Firewall und Systeme der Demilitarisierten Zone (DMZ – ein Netzwerk, das als Pufferzone fungiert und von der Firewall überwacht wird, wie z.B. Web- oder Mailserver), um anschließend die Möglichkeiten eines Datenzugriffs- oder Diebstahls aufzudecken. Unsere Experten versuchen auch – sofern erlaubt – von der DMZ in das interne Netzwerk vorzudringen.

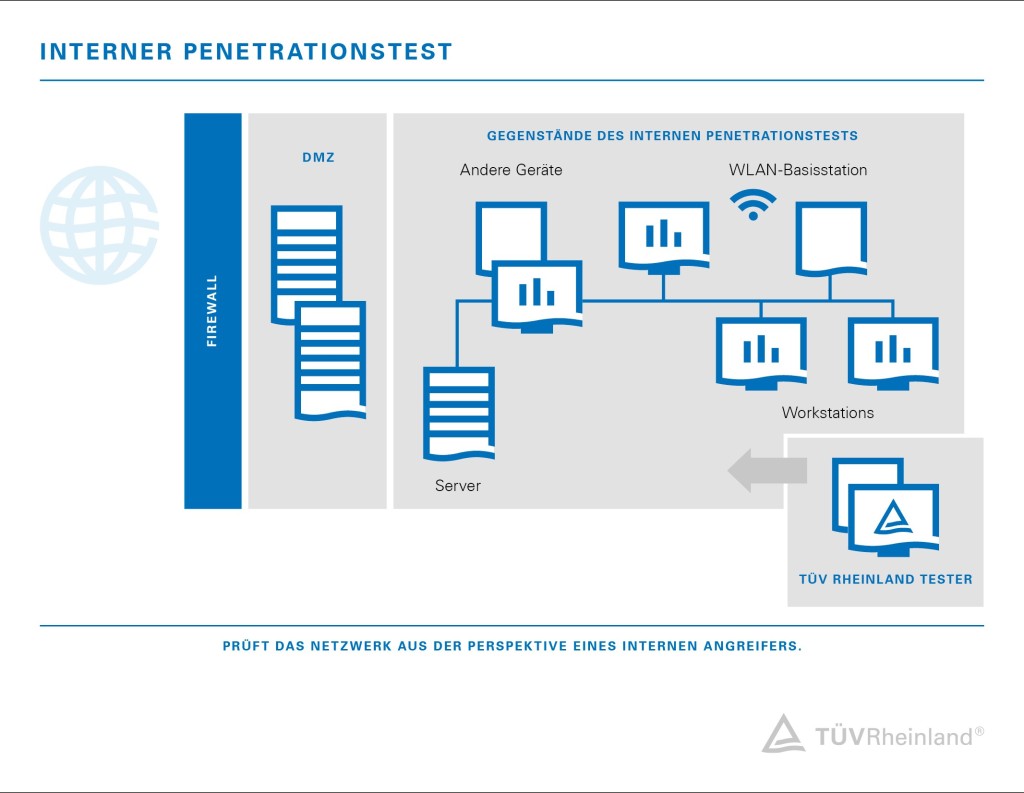

Bei einem internen Penetrationstest liegt der Ausgangspunkt innerhalb des Unternehmensnetzwerks, d.h. der Angreifer hat bereits Zugang zum internen Netzwerk erhalten. Dies simuliert den Fall, dass ein Angreifer sich bereits auf dem Gerät eines Mitarbeiters befindet. Somit ist das Ziel des internen Pentests festzustellen, welche Schäden erfolgen können, wenn Unternehmenszugänge kriminell missbraucht werden. Ein Angriff von innen heraus kann oft einen größeren Schaden in kürzerer Zeit anrichten als ein externer Angriff, da einige Schutzsysteme bereits umgangen oder überwunden wurden.

Bei dem IoT-Penetrationstest überprüfen unsere Experten Ihr IoT-Ecosystem aus der Perspektive eines Hackers und spüren dabei Schwachstellen und Sicherheitslücken auf. Für einen umfassenden Schutz testen wir dabei das gesamte IoT-Ecosystem. Bei Bedarf untersuchen wir auch nur einzelne Komponenten und unterstützen Sie mit folgende Einzelleistungen:

- Sicherheitsanalyse der IoT-Geräte

- Sicherheitsanalyse eines Medizingeräts

- Sicherheitsanalyse von Automobilkomponenten

- Sicherheitsanalyse der mobilen Applikationen

- Sicherheitsanalyse des Backends

- Security-Assessment des Backends

Lesen Sie detaillierte Informationen zum IoT-Penetrationstest in unserem dazugehörigen Flyer. Mehr erfahren.

Software kann Programmierfehler, Sicherheitslücken oder Funktionen aufweisen, die für Angriffe ausgenutzt werden können. Eine Source Code Analyse deckt diese sicherheitskritischen Schwachstellen in der Funktionsweise und dem logischen Aufbau Ihrer Applikation auf.

Bereits während der Entwicklungsphase empfehlen wir unser Audit als qualitätssichernde Maßnahme. Hierzu benötigen unsere Spezialist*innen Zugriff auf den gesamten Source Code oder ausgewählte Module, welche durch automatisierte Tools und manuelle Mittel von uns aus Entwicklungsperspektive analysiert werden.

Sie erhalten einen detaillierten Bericht, der Schwachstellen dokumentiert und geeignete Maßnahmen zur gezielten Behebung aufzeigt.

Fordern Sie jetzt ein Angebot an.

Bei dem Webapplikation-Testing handelt es sich um einen Penetrationstest auf Basis des Open Web Application Security Project (OWASP) Testing Guide. Die Identifizierung von den OWASP Top 10 Schwachstellen sind dabei im Fokus der Untersuchung. Unsere Experten suchen aber auch nach weniger verbreiteten applikationsspezifischen Schwachstellen, um somit das bestmögliche Schutzniveau Ihrer Webapplikation zu erreichen. Im Anschluss fassen wir Ihnen die Analyseergebnisse sowie Handlungsempfehlungen zur Behebung der Schwachstellen in einem Bericht zusammen.

Weitere Informationen finden Sie in unserem Flyer Sicherheit für Ihre Webapplikation.

Die Hack Box ermöglicht unseren Experten, Penetrationstest aus der Ferne durchzuführen. Die Remote-Lösung ist besonders von Vorteil, wenn die Anwesenheit unserer Kollegen aus verschiedenen Gründen herausfordernd ist (beispielsweise bei Home-Office Arbeitsplätzen oder großen geografischen Distanzen). Die Hack-Box ist ein speziell konfigurierter und geschützter Computer, der via Post zugestellt wird. Die Installation der Hack-Box in das interne Netzwerk ist auf Einfachheit ausgelegt und erfordert keine speziellen Vorkenntnisse, was die Zusammenarbeit zwischen uns und den Anwendern einfach macht.

Alle Details zum Ablauf und Umgang mit der Hack-Box erfahren Sie hier.

Red-Team-Kampagne (Adversary-Simulation)

Bei einer Red Team Kampagne simulieren unsere Expert:innen einen zielgerichteten Cyberangriff auf Ihr Unternehmen – mit den gleichen Taktiken, Techniken und Vorgehensweisen, wie sie auch echte Angreifer verwenden. Im Unterschied zu klassischen Penetrationstests liegt der Fokus nicht auf der flächendeckenden Identifikation von Schwachstellen, sondern auf der erfolgreichen Ausnutzung besonders kritischer Angriffsvektoren, um definierte Kampagnenziele zu erreichen.

Ziel ist es, die Cyber-Resilienz Ihrer Organisation realistisch zu prüfen, konkrete Schwachpunkte in Prozessen, Technik und Reaktion aufzudecken und wertvolle Erkenntnisse für Ihre IT-Sicherheit zu gewinnen. In enger Abstimmung mit Ihnen legen wir im Vorfeld Fokus, Ziele und Angriffsvektoren fest – z. B. der Zugriff auf sensible Daten, das Umgehen von Sicherheitsmechanismen oder das unbemerkte Eindringen in Systeme.

Die Ergebnisse zeigen nicht nur, wie widerstandsfähig Ihr Unternehmen gegen moderne Angriffe ist, sondern liefern auch gezielte Impulse zur Optimierung Ihrer Überwachungs-, Erkennungs- und Reaktionsprozesse. So helfen Red Team Kampagnen, Risiken frühzeitig zu erkennen und Schäden wirksam zu vermeiden. Nachfolgend finden Sie unsere Services, die im Rahmen einer Red-Team-Kampagne zum Einsatz kommen können – oder auch unabhängig davon buchbar sind.

Im Rahmen einer Red-Team-Kampagne unterstützen wir Unternehmen generell dabei, kritische Angriffsvektoren gezielt auf Basis ihrer individuellen Bedrohungslage zu identifizieren. Gemeinsam werden Kampagnenziele, Umfang und Regeln festgelegt. Unser Red-Team simuliert anschließend fortgeschrittene Angriffe, wie sie bspw. von Cyberkriminellen durchgeführt werden, ohne die IT-Sicherheitsabteilung vorab zu alarmieren. Dabei werden Schwachstellen in Überwachungssystemen und Erkennungsmechanismen aufgedeckt. Ein detaillierter Abschlussbericht zeigt die genutzten Angriffsvektoren auf und gibt konkrete Handlungsempfehlungen, um Ihre Sicherheitsmaßnahmen zu optimieren und Cyberkriminellen einen Schritt voraus zu sein.

Threat-Led Penetration Testing (TLPT) ist eine strukturierte Form der Angriffssimulation – eine Weiterentwicklung klassischer Red-Team-Ansätze in der IT- und Informationssicherheit. Seit Inkrafttreten des EU-weiten Digital Operational Resilience Act (DORA) ist TLPT für viele Finanzunternehmen verpflichtend geworden.

Unsere Expert:innen begleiten Sie durch alle Phasen des TLPT-Prozesses – von der Planung und Zieldefinition (Scoping) über die realitätsnahe Durchführung bis hin zur Auswertung und Ableitung konkreter Maßnahmen zur Stärkung Ihrer Cyber-Resilienz.

Wir simulieren gezielt Eindringversuche, um zu prüfen, wie gut Ihre physischen Schutzmaßnahmen funktionieren. Ziel ist es, sicherheitskritische Bereiche wie Büroräume, Serverräume, Archive oder sogar das interne Netzwerk unbemerkt zu betreten bzw. zu kompromittieren – so wie es reale Angreifer ebenfalls versuchen würden.

Unsere Expert:innen beschaffen im Vorfeld gezielt Informationen über öffentlich zugängliche Quellen (OSINT), durch Vor-Ort-Beobachtungen oder telefonische Recherchen. Auf dieser Basis analysieren wir potenzielle Schwachstellen an Gebäuden, Zugangskontrollen und organisatorischen Abläufen. Gemeinsam mit einem internen Ansprechpartner stimmen wir das Vorgehen ab und entwickeln realistische Zugriffsszenarien, die anschließend praktisch getestet werden.

Das Ergebnis: Sie erhalten eine fundierte Einschätzung, ob Ihre Zutrittsregelungen, Sicherheitsprozesse und das Verhalten Ihrer Mitarbeitenden einem realistischen Angriff standhalten. Gleichzeitig sensibilisieren wir Ihre Teams für potenzielle Risiken und geben konkrete Empfehlungen zur Optimierung Ihrer physischen Sicherheitsmaßnahmen.

Gezielte Phishing-Kampagnen sind ein effektives Mittel, um das Sicherheitsbewusstsein Ihrer Mitarbeitenden zu stärken. Unsere Angriffe erfolgen mit realitätsnahen, individuell auf Ihr Unternehmen abgestimmten Szenarien – basierend auf aktuellen Angriffsmethoden und Ihrer internen Struktur. Über speziell vorbereitete Phishing-E-Mails, gefälschte Webseiten und szenarienbasierte/angepasste Malware-Simulationen testen wir das Verhalten Ihrer Mitarbeitenden und leiten sie im Falle eines Klicks auf TÜV-Schulungsseiten weiter.

Gemeinsam mit Ihren internen Ansprechpartnern entwickeln wir realistische Angriffsszenarien, stellen diese vor und führen die Kampagne flexibel über mehrere Tage oder Wochen durch. Ziel ist es, konkrete Handlungslücken einzelner Mitarbeitender oder ganzer Abteilungen sichtbar zu machen und Entscheidern eine fundierte Grundlage für weitere Maßnahmen zu liefern.

Das Ergebnis: Ein detaillierter Bericht mit anschaulichen Zahlen, Grafiken und einer fundierten Auswertung des Nutzerverhaltens. So können Schulungsmaßnahmen gezielt und wirkungsvoll gestaltet werden.

Sicherheitslücken erkennen dank Pentests

_core_1_x.png)

Mithilfe des Penetrationstests, kurz Pentests, überprüfen wir unter anderem Ihre bestehende IT-Infrastruktur (Netzwerke und IT-Systeme) sowie Webapplikationen (z.B. Onlineshops, Kundenportale, Online-Banking ) auf potenzielle Schwachstellen, die Kriminellen eine Angriffsfläche für Cyberattacken bieten könnten. Um Schwachstellen und Sicherheitslücken aufzudecken und Gefährdungspotenziale optimal einzuschätzen, gehen unsere IT-Experten wie folgt vor:

- Vorgespräch und Bedarfsanalyse

Aufnahme des Status quo, um Ziel und Umfang des Penetrationstests, gemäß Ihrer Situation und Gefährdungslage zu ermitteln. - Informationssammlung

Erhebung aller für den Angriff relevanten Informationen und Betrachtung des Unternehmens aus der Sicht eines Angreifers. - Identifikation von Schwachstellen

Entdeckung möglicher Schwachstellen durch gezielte automatische und manuelle Tests. Dabei wenden wir ähnliche Methoden an, die auch kriminelle Hacker nutzen. - Ausnutzung von Schwachstellen

Nachweis von Schwachstellen, indem unsere Tester Sicherheitslücken bewusst ausnutzen und versuchen auf geschützte Unternehmensdaten, wie z.B. Kundendaten, zuzugreifen. - Berichterstellung

Zusammenfassung der Penetrationstestergebnisse und aller gefundenen Schwachstellen sowie Handlungsempfehlungen zu deren Behebung.

Im Finanzsektor als auch in der Automobilindustrie sind Penetrationstests bereits Bestandteil regulatorischer Anforderungen. Es ist zu erwarten, dass andere Branchen nachziehen, denn unabhängig vom Industriezweig und der Unternehmensgröße gilt es, sensible Daten zu schützen. Daher empfehlen wir, die Sicherheit Ihrer IT regelmäßig zu überprüfen.

Erfahren Sie mehr zum Thema Penetration Testing – Reference Cases und FAQs

Sie möchten mehr zum Thema Penetrationstest erfahren? Unsere Experten haben für Sie die wichtigsten Fragen beantwortet.

- Referenzen / Case Studies

- Allgemeine Fragen & Antworten

- Penetrationstest für Industrieunternehmen

Expert:innen-Interview: Pentests im Bereich Operational Technology (OT)

Penetrationstests sind nicht nur auf Unternehmensnetze beschränkt. Das erklärt unser Experte Dr. Benedikt Westermann im Interview und gibt außerdem Einblicke in die Abläufe von Penetrationstests.

TÜV Rheinland i-sec GmbH ist Teil der BSI Allianz für Cybersicherheit

Unsere Nachhaltigkeits-Initiativen

Wir möchten heute die Basis für ein erfolgreiches Morgen legen. Unternehmen, Institutionen, Behörden und jeder Einzelne von uns kann den Weg in die Zukunft positiv mitgestalten. Wir unterstützen Sie umfassend, damit Sie auch auf lange Sicht nachhaltig, sicher und effizient wirtschaften können.

Treten Sie mit uns in Kontakt

/tuv-rheinland-business-continuity-management-bcm_core_4_3.jpg)