خدمة جدار حماية تطبيق الويب: خدمات استشارية وتنفيذية

اجعل تطبيقات الويب الخاصة بك آمنة بواسطة خدماتنا لجدار حماية تطبيق الويب

تكون التطبيقات هدفًا سهلاً للمخترقين، حينما تسمح خدمات الويب باستخدام تطبيقات الشركات عبر الإنترنت. وتشمل خدماتنا خدمات الويب، وتطبيقات الشركات، مثل: شير بوينت، وأدوات إدارة علاقات العملاء، والخدمات البريدية، ويوفر جدار حماية تطبيق الويب حماية من الهجمات والاستيلاء على البيانات أثناء نقلها، دون الحاجة إلى تعديل التطبيق نفسه.

سيساعدك خبراؤنا على امتلاك جدار حماية فعَّال لتطبيق الويب، بدءًا من تحليل الأنظمة الحالية الخاصة بك، وحتى تأسيس حلول مناسبة لشركتك.

وبصفتنا شريكك ذو الخبرة؛ سنوفر لك الخدمات المناسبة لشركتك، وبهذه الطريقة ستحصل على الحماية المُثلى لتطبيقات الويب الخاصة بك ولمستخدمي هذه التطبيقات. يُمكنك اختيار مستوى الخدمة المناسب، إذ يتراوح عرضنا بين المساعدة النموذجية خلال التشغيل، وبين الدعم الفني من المستوى الثالث والخدمات المُدارة.

هل ترغب بمعرفة المزيد عن أمن تطبيقات الويب الخاصة بك؟ تواصل ــ الآن ــ مع خبرائنا.

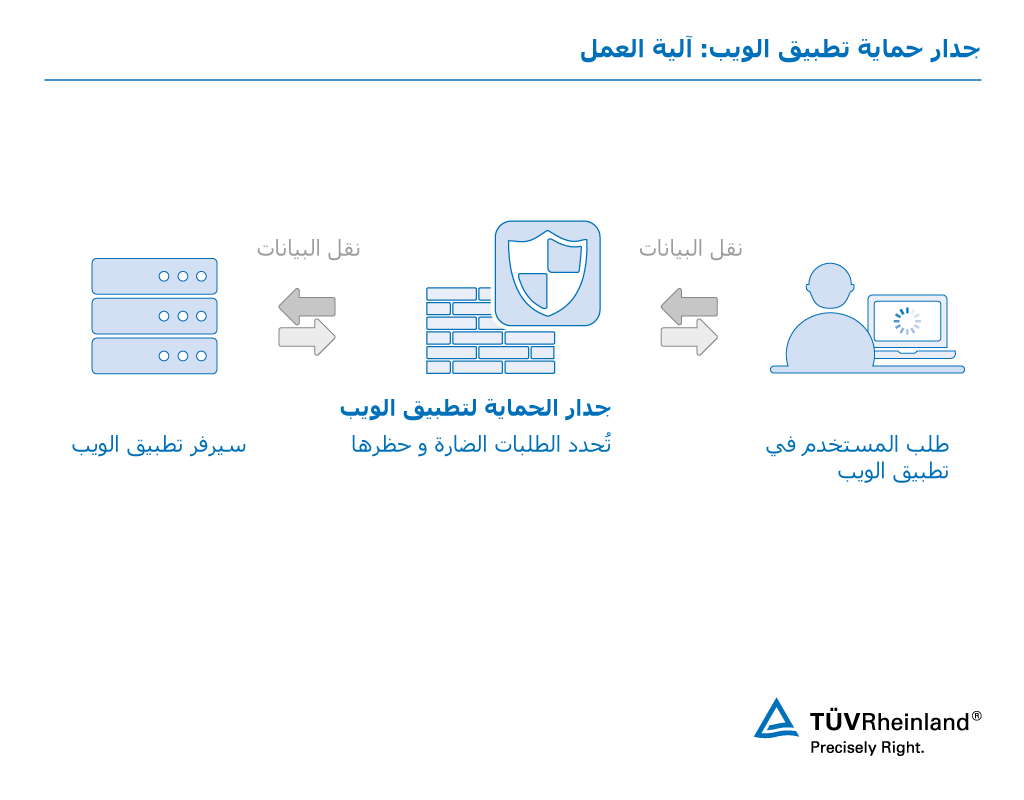

كيف يقوم جدار حماية تطبيق الويب بحماية تطبيقاتكَ؟

حماية مسبقة لتطبيقات الويب الخاصة بك، بمساعدة خدماتنا لجدار حماية تطبيق الويب.

بمساعدة خبرائنا ، يمكنك تقليل المخاطر الأمنية لتطبيقات الويب الخاصة بشركتك: تحليل وتنفيذ جدار حماية الويب الخاص بك، سيوفر لك حماية استباقية، وتستطيع الحصول على هذا النظام الأمني من خلال وسائل الحلول الخاصة بنا المُصممة خصيصًا لك، دون تعديلات شاقة ومكلفة لتطبيقات شركتك؛ وهذا بدوره سيوفر لك الوقت والمال. سيُمكنك جدار حماية تطبيق الويب من الاستجابة بسرعة وبتلقائية لمعالجة أوجه الضعف والتصدي للهجمات؛ ولهذا ستتمكن من حماية بياناتك وتقليل مخاطر مسؤوليتك.

جدار حماية تطبيق الويب: خدمات مُصممة خصيصًا – حتى أثناء التشغيل

يقوم جدار حماية تطبيق الويب بحماية التطبيقات من الهجمات بواسطة بروتوكول نقل النص التشعبي؛ فعند تحديد محتوى مشتبه به أثناء نقل البيانات بين العميل وسيرفرات الويب، يتم حظر الوصول بواسطة جدار حماية تطبيق الويب.

من خلال المراحل الأربعة، يساعدك خبراؤنا لتحقيق التشغيل الأمثل لجدار حماية التطبيق الخاص بك:

المرحلة (1): التحليل

نقوم بتحديد مستوى الأمن الخاص بتطبيقك، من خلال فحص التكنولوجيا المُستخدمة والبيانات المُعالجة، ونستطيع ــ أيضًا ــ إجراء تحليل أمني على نحو أشمل؛ مما يساعدك على تحديد أوجه الضعف الحالية.

المرحلة (2): التصميم واختيار المنتج

سيعمل خبراؤنا معك للتخطيط لتقنيات أكثر ملائمة لبيئة العمل الخاصة بك، مثل جدار حماية تطبيق الويب. نحن نعتمد على التقييمات الخاصة بمنتجنا التي نُجريها بشكل دوري في المعمل الخاص بنا، كما أننا نقوم باختبار متطلبات خاصة في بيئة العلم الخاصة بك؛ لإثبات المفهوم. وإذا تطلب المشروع ذلك، نقوم بفحص وظائف إضافية، مثل:

- توزيع الحِمل وموثوقية تطبيق الويب الخاص بك.

- تشفير وتحسين تدفق البيانات.

- تحقيق التكامل بين المصادقة، وإذن الوصول.

- تحقيق الاندماج بين الهواتف المحمولة والأجهزة، من خلال مُصادقة آمنة وملائمة.

- تسجيل الدخول لمرة واحدة من المصادر المختلفة

المرحلة (3): التنفيذ

سيعمل خبراؤنا مع موظفيك لتثبيت جدار حماية الويب في البيئة الإنتاجية الخاصة بك، دون تعطيل سير عمل تطبيق الويب الأخص بك، ومن خلال هذه العملية سيُدمَج جدار حماية تطبيق الويب على نحو يتسم بالشفافية، وبدون أي تعديل في الشبكة، ومن الممكن إخبار مجموعة قواعد جدار حماية تطبيق الويب بصورة مُسبقة. نحن نقدم لك الاستشارات خلال عملية وضع القواعد، وإذا لزم الأمر، يمكننا تنسيق جهات التواصل الخاصة بك في التطبيق وفي فريق الأمن والشبكة.

يُمكن أن تتخذ مرحلة التنفيذ شكل ورشة عمل، حيث سيتعلم موظفوك كيفية التعامل مع النظام، من خلال ممارسة عملية وفهم أكبر للمهام.

المرحلة (4): التشغيل

سيساعدك خبراؤنا خلال مرحلة التشغيل على الحفاظ على أمن التطبيق الخاص بك وسهولة الوصول إليه. نحن نقدم لك اتفاقيات مستوى الخدمات النموذجية، والتي تبدأ من الدعم من المستوى الثالث وحتى المساعدة في حل المشكلات المُعقدة. يُمكن ــ أيضًا ــ تشغيل جدار حماية تطبيق الويب من خلال الخدمات الأمنية المُدارة؛ لذلك لن تحتاج إلى التدريب أو تعيين موظفين إضافيين.

شريكك المُختص في أمن تطبيق الويب.

استفد من المعرفة المتعمقة التي يُقدمها خبراؤنا في شكل حلول فعَّالة. اتفاقيات مستوى الخدمات النموذجية ــ المختصة بنا ــ ُصُمِّمت خصيصًا لتناسب احتياجاتك الفردية، لذلك سيتسم الدعم دائًما بالمرونة والشفافية من حيث التكلفة.

قم بحماية تطبيقاتك على الإنترنت، واستخدام جدار الحماية الخاص بنا لموقعك. اتصل بنا ودع خبراءنا يقدموا لك المساعدة.

اكتب لنا الطلب.

يسعدنا التعامل مع الطلب و إبلاغك بالتفصيل عن خدماتنا. الحقول المشار إليها بعلامة * إلزامية للمعالجة السريعة والمختصة لطلبك. على سبيل المثال ، بيانات الرمز البريدي والبلد تساعدنا في إعادة توجيه الطلب بأسرع ما يمكن إلى الشخص المناسب للتواصل في نفس بلدك