اختبارات الاختراق والتحليل الأمني لتكنولوجيا المعلومات

حماية أعمالك من الهجمات الشبكية مع اختبارات اختراق تكنولوجيا المعلومات

يمكن للمخترقين الإجراميين اختراق المؤسسات من خلال ثغرات معينة في الشبكات، أ و أنظمة تكنولوجيا المعلومات والتطبيقات والهواتف المحمولة، كما يمكنهم التلاعب بالبيانات الخاصة بالعمل أو العملاء والاستيلاء عليها، فلا توجد شركة بعيدة عن الاختراق، مهما كان حجمها أو أهميتها. ويوجد العديد من شركات الأعمال على غير دراية بالاختراق. هل أنت على علم بالثغرات في أنظمتك وتطبيقاتك، والتي تُمكن المخترقون من استغلالها؟ يمكن الإجابة على تلك الأسئلة من خلال اختبارات الاختراق والتحليل الأمني لتكنولوجيا المعلومات.

نختبر البنية التحتية لتكنولوجيا المعلومات من وجهة نظر المُخترق. في هذه العملية؛ فإننا نحاكي هجمات إلكترونية حقيقية ونُحدد الثغرات في تكنولوجيا المعلومات قبل أن يصل إليها المخترقون. يقترح خبراؤنا التدابير المضادة المناسبة ويساعدونكم في تنفيذها لحماية أنظمتكم وأعمالكم الحساسة، وكذلك بيانات عملائكم من أي وصول غير مُصرح به وأي تجسس صناعي.

هل تريد معرفة كيفية تحسين الهيكل الأساسي لتكنولوجيا المعلومات؟ تواصل مع خبرائنا اليوم.

تحديد الثغرات وحذفها في وقت باكر مع التحليل الأمني لتقنية المعلومات

يقلل الاختبار الفعال للاختراق والتحليل الأمني لتكنولوجيا المعلومات من الثغرات المحتملة التي قد يستغلها المخترقون المحتملون، كما يُزيد من أمن الشبكات وأنظمة تكنولوجيا المعلومات وأجهزة الهواتف المحمولة الخاصة بك. كما يقدم لك نظرة عامة عن الثغرات الأساسية في نظامك، ويحدد خبراؤنا ذوو الكفاءة الطرق السريعة لحماية شبكاتك من أي هجمات. بفضل أمان الشبكة المستقر ؛ فإنك تضمن أن بياناتك سرية وسليمة، كما تُقلل من مسئوليتك تجاه المخاطر. يُوضح خبراؤنا تقرير التحليل الأمني لإداراتك أو يُقدمون النتائج كجزء من ورش العمل.

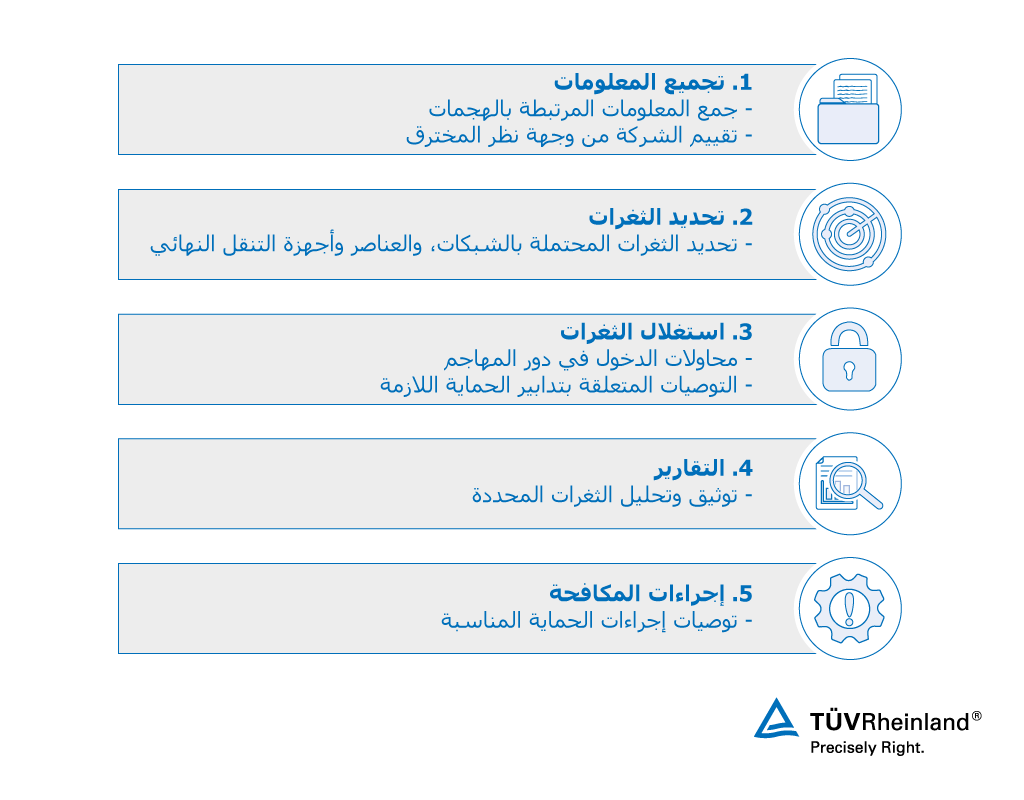

نعمل على تحسين أمن البنية التحتية في بضع خطوات

يقدم التحليل الأمني واختبار اختراق تكنولوجيا المعلومات ــ في بضع خطوات ــ تقييمًا موضوعيًّا وموثوقًا عن فعالية التدابير الأمنية لتكنولوجيا المعلومات، وعما إذا كان هناك مجال للتحسين.

- تجميع المعلومات

:تجميع جميع المعلومات المتعلقة بأي هجمة، ونختبر الشركة من وجهة نظر المُخترق الخارجي. - تحديد الثغرات

:تحديد الثغرات المحتملة بالشبكات، والعناصر وأجهزة التنقل النهائي. - استغلال الثغرات

:السعي للوصول عن طريق القيام بدور المهاجم الداخلي أو الخارجي. - التقارير

:توثيق وتحليل الثغرات المحددة. - إجراءات المكافحة

إجراء توصيات الحماية المناسبة، وتوضيح الخطوات التالية.

تشمل أقسام خدمتنا المجالات التالية:

- البنية التحتية.

- تطبيقات الهاتف المحمول.

- الشبكات المحلية اللاسلكية WLAN.

- العناصر الأساسية.

- تطبيقات الشبكات.

- التطبيقات الأخرى.

- تحليل شفرة المصدر.

- التحليل الجنائي لتكنولوجيا المعلومات.

- الأجهزة المدمجة.

خدمات اختبارات الاختراق لشركة ساب

نُدعم خدمات التحليل الأمني لأنظمة شركة ساب من مستويات قاعدة بيانات وأنظمة تشغيل ساب. ولإجراء هذا الدعم فنحن نمتلك:

المسح التقني الموثوق للثغرات في مستوى ساب، والذي يُغطي المناطق الآتية:

- إعدادت سيرفر تطبيقات ساب.

- فعالية عمليات إدارة ملفات تصحيح الأمان (باتش).

- الترابط الأمني وضبط طلب التعليقات.

- التصاريح والفصل بين الأعمال في أساسيات ساب.

- تصاريح أساسيات ساب.

- مسح التقارير ونماذج الأعمال في مساحة اسم العميل للثغرات الاعتيادية (تحليل شيفرة المصدرABAP).

المسح الموثوق للثغرات في تشكيل نظام التشغيل

- فعالية عمليات إدارة ملفات التصحيح (باتش).

- الثغرات المحتملة في إعدادات النظام..

- تصحيح تشفيرالاتصال الشبكي.

المسح الموثوق لتنفيذ تشكيل قاعدة البيانات

- فعالية عمليات إدارة ملفات الإصلاح (باتش).

- الثغرات المحتملة في تشكيل النظام.

- تصحيح تشفير الاتصال الشبكي.

تحديد الثغرات الإضافية للأنظمة في نطاق التطبيق على الهجمات من الشبكة الداخلية للشركة ــ كما هو مُوضح ــ باختبار الاختراق

نُقدم نتائج ساب في اختبار الاختراق، من خلال المناقشة النهائية وعملُ تقريرٍ مُفصلٍ حول المخاطر والتوصيات. نخلق الوضوح والشفافية بالعملية، كما ننشر الوعي بين الموظفين.

استند إلى خبراتنا في مجال التحليل الأمني لتكنولوجيا المعلومات واختبارات الاختراق

عند اتخاذنا شريك مختص بجانبك؛ فإنك بذلك تضمن أمن بياناتك. نمتلك شبكة عالمية وضخمة من الخبراء ذوي الخبرة الواسعة في اختبار المبادئ، والعمليات التقنية، والبنية الشبكية، والبروتوكولات الخاصة بالصناعة. لقد قمنا بنشر خبراتنا في اختبارات الاختراق والتحليل الأمني لتكنولوجيا المعلومات بجدارة في العديد من الصناعات، وبين الشركات الصغيرة والكبيرة. كما نمتلك المعرفة المتخصصة لبيئات وحواسيب وإنتاجية شركة ساب؛ بالإضافة إلى تقنية مراقبة العملية.

بادر بالتقديم للحجز مع خبرائنا اليوم!

تعلم المزيد عن مجال اختبارات الاختراق والتحليل الأمني لتكنولوجيا المعلومات

إذا كنت ترغب في معرفة المزيد عن اختبارات الاختراق والتحليل الأمني لتكنولوجيا المعلومات، فإننا نستعرض الأجوبة على أهم الأسئلة أدناه.

- ما هي اختبارات الاختراق، وما هو التحليل الأمني لتكنولوجيا المعلومات؟

عند إجراء اختبارات الاختراق أو التحليل الأمني لتكنولوجيا المعلومات؛ فإننا نقوم بمحاكاة الهجمات الإلكترونية الواقعة على الهيكل الأساسي لتكنولوجيا المعلومات الخاص بك، وذلك من وجهة نظر المُخترق، مما يساعد خبرائنا على تحديد الثغرات الحالية والمُحتملة على تكنولوجيا المعلومات الخاصة بك، قبل أن يتمكن المهاجم من الوصول إليها والاستيلاء عليها. - ما هي مميزات ومنافع اختبارات الاختراق، ومفهوم الأمن الخاص بتكنولوجيا المعلومات؟

تحظى بنظرة عامة شاملة حول الثغرات المحتملة في شبكتك، ونظام تكنولوجيا المعلومات والتطبيقات وأجهزة الهواتف المحمولة الخاصة بك. يُقدم لك خبراؤنا كيفية الحماية الكاملة لمؤسساتك ضد الهجمات الإلكترونية؛ لمنع التجسس الصناعي والدخول غير المصرح به. مما يتيح لك الحفاظ على سرية وسلامة البيانات، وتقليل مخاطر المسئولية. - ما هي إجراءات إنشاء مفهوم الأمن لتكنولوجيا المعلومات؟

نجمع المعلومات الكاملة والمتعلقة بأي هجمات واختبار الشركة من وجهة نظر المهاجم. وفور تحديد مواطن الضعف؛ فإننا نحاول الدخول لها كمهاجمين خارجيين وداخليين، ثم يتم توثيق وتحليل الثغرات المُحددة والعمل عليها معكم؛ لتحسين وتطوير أي إجراءات مضادة وذات صلة. - ما هي المناطق التي تم تغطيتها في نماذج تحليل أمن تكنولوجيا المعلومات؟

- البنية التحتية.

- تطبيقات الإنترنت.

- طبيقات الهاتف المحمول.

- الشبكات المحلية اللاسلكية .WLAN

- لعناصر الأساسية

- تطبيقات الموقع الإليكتروني.

- التطبيقات الأخرى. - هل أحتاج إلى حماية نفسي ضد الهجمات الشبكية، ولو كنت شركة صغيرة؟

نعم، لأنه لا توجد شركة بعيدة عن الاختراق مهما كان حجمها أو أهميتها. ولقد طبقنا خبراتنا بنجاح في العديد من الصناعات، وكذلك الشركات الصغيرة. - هل يتوجب علىَّ رصد الهجمات الشبكية؟

لا، ليس بالضرورة. فالعديد من الشركات قد وقعت فريسة للمُخترقين الإجراميين دون ملاحظة ذلك. - هل الفحص الأمني يكفي لمرة واحدة؟

الفحص الأمني عادة ما يكون للحظات سريعة وخاطفة. تُطور الهجمات وكذلك الهيكل الأساسي أو التطبيقات المُختبرة؛ لذا فإن نتائج الاختبار عادة ما تصبح أقل أهمية مع الوقت، وبالتالي يتم إجراء الاختبارات بشكل دوري. وليس بالضرورة أن تعمل الاختبارات على تغطية جميع الجوانب، بل على العكس تُركز على جميع التغييرات. ورغم ذلك، فإن القاعدة تنص على أن يتم إعادة الاختبار كاملًا في مدة لا تزيد عن عامين.

ولمزيد من الأسئلة، الرجاء التواصل مع خبرائنا الآن. نحن سعداء دائمًا بتقديم يد المساعدة

محاضرة مباشرة عن الاختراق

إنه لمن الضروري معرفة كيفية عمل المخترقين وسهولة اختراق البيانات الحساسة، وذلك لتحسين الحماية ضد الهجمات الإلكترونية. بادر بحجز المحاضرة المباشرة عن الاختراق الآن:

"فن الاختراق – دليل الجانب المُظلم للقوة".

تقنيات ودوافع المخترقين، الثغرات ومناهج التحسين.

يحضر خبراء أمن تكنولوجيا المعلومات بسرور إلى مبناكم. بادر بطلب موعد الآن!

اكتب لنا الطلب.

يسعدنا التعامل مع الطلب و إبلاغك بالتفصيل عن خدماتنا. الحقول المشار إليها بعلامة * إلزامية للمعالجة السريعة والمختصة لطلبك. على سبيل المثال ، بيانات الرمز البريدي والبلد تساعدنا في إعادة توجيه الطلب بأسرع ما يمكن إلى الشخص المناسب للتواصل في نفس بلدك

/tuv-rheinland-business-continuity-management-bcm_core_4_3.jpg)