Cloud-Anwendungen begegnen uns mittlerweile überall. Wir nutzen sie beruflich und privat, ohne dass es uns bewusst ist. Zum Beispiel möchten wir auf Office 365, MS Teams, Videostreaming oder Social Media aufgrund ihrer Flexibilität nicht mehr verzichten. Mobil auf Unternehmensdaten zugreifen und global zusammenarbeiten ist ohne die Cloud kaum möglich. Was für die User*innen praktisch ist, stellt IT-Abteilungen vor große Herausforderungen: Wie lassen sich die verschiedenen Cloud-Service-Modelle in die bestehende Unternehmens-IT integrieren? Wie steht es um die Sicherheit, wenn Mitarbeitende von verschiedensten Geräten auf sensible Daten zugreifen? Wer haftet bei Datendiebstahl?

Wir von TÜV Rheinland kennen sowohl das große Potenzial von Cloud Lösungen als auch die Herausforderungen der Cloud Security. Als unabhängiger Partner stehen wir an Ihrer Seite und ermöglichen Ihnen beides: maximalen Nutzen bei höchster Sicherheit, Datenschutz und Compliance.

Unser Anspruch: Anytime, anywhere, any connection – always secure!

Cloud Computing in der Praxis.

IT-Verantwortliche und zunehmend auch Nicht-IT-Fachbereiche kaufen immer mehr Software, Plattformen und Infrastruktur „as-a-Service“ ein. Ob Collaboration Services, IoT-Plattformen oder CRM-Systeme – Cloud Services gibt es für alle Bereiche der digitalen Wertschöpfungskette. Dadurch steigern Unternehmen ihre Produktivität und treiben die digitale Transformation voran. Der 5G-Rollout wird Cloud Computing weiter beschleunigen.

Wie komplex und dynamisch Cloud Dienste genutzt werden können, zeigt dieses Beispiel:

Ein Unternehmen kauft Ressourcen bei verschiedenen Anbietern ein, zum Beispiel Website-Hosting über Amazon Web Services. Diese Lösung kommuniziert gleichzeitig mit dem CRM-System, welches das Unternehmen on-premise installiert hat. Dieses wiederum kommuniziert mit einem Daten-Management-System, das über die Google-Cloud läuft. Da alle diese Systeme miteinander kommunizieren, also Daten ausgetauscht werden, müssen sie so konfiguriert werden, dass sie den eigenen Compliance- und Sicherheits-Richtlinien jederzeit gerecht werden.

Die 4 wichtigsten Vorteile der Cloud Services.

- Kosteneffizienz: Durch Cloud Services sinken die Kosten für Kapitalinvestitionen in IT-Infrastruktur dramatisch. Cloud Dienste werden nach genutzten Rechenressourcen oder Speichermengen flexibel abgerechnet – ein sogenanntes „pay-as-you-go“-Modell skaliert entsprechend der Nutzungstiefe.

- Business Transformation: Cloud Services vereinfachen es den Unternehmen, neue Märkte und Services zu erschließen und die eigenen Wertschöpfungsketten schnell zu verändern. Unternehmen können ihre Geschäfts- und Produktionsprozesse agil verändern und sind weniger abhängig von mitunter trägen eigenbetreuten Infrastrukturen und Applikationsumgebungen.

- Business-Agilität: Neue Leistungsmerkmale von Cloud Services sind unmittelbar im Betrieb verfügbar. Dadurch sind Unternehmen weniger abhängig von langwierigen Software-Rollouts. Weitere Agilitätsvorteile: weltweite Verfügbarkeit, umfassende Analysemöglichkeiten durch KI oder Big Data sowie ausgeklügelte Sicherheitsmerkmale.

- Mobilität und Zusammenarbeit: Mitarbeitende und Geschäftspartner*innen können mobil von überall, jederzeit und mit verschiedensten Endgeräten auf Anwendungen und Daten zugreifen und interagieren.

Unabhängig davon, ob Sie reine Anwendungssoftware aus der Cloud nutzen ( Software-as-a-Service oder SaaS ), die eigene IT-Infrastruktur ganz oder teilweise in die Cloud verlagern ( Infrastructure-as-a-Service oder IaaS ), oder Applikationsserver oder Interoperabilitätsdienste aus der Cloud nutzen ( Platform-as-a-Service oder PaaS ) oder diese drei Betriebsformen mischen – wir bei TÜV Rheinland sind Ihr kompetenter Partner für alle Ebenen des Cloud Computing und der Cloud Computing Security.

Cloud-Strategie – das Grundgerüst für eine umfassende Cloud Security:

Die klassische IT-Security ist für die digitale Transformation mit immer mehr Cloud-Diensten nicht mehr ausreichend. Um Cloud-Sicherheit in den verschiedenen Anwendungsbereichen wie SaaS, IaaS und PaaS zu konfigurieren, braucht es eine ganzheitliche Cloud-Security-Strategie. Sie bildet das organisatorische Gerüst, mit dem Sie Cloud Security systematisch und nachhaltig implementieren. Die Cloud-Security-Strategie leitet sich immer von Ihrer Unternehmens- und IT-Strategie ab. Unsere Expert*innen unterstützen Sie dabei, eine speziell für Ihr Unternehmen passende Cloud-Security-Strategie zu erarbeiten und setzen sie mit Ihnen gemeinsam um.

5 zentrale Grundsätze, warum eine Cloud-Security-Strategie für Ihr Unternehmen existenziell ist:

- Sie erhält Agilität, Geschwindigkeit und Flexibilität

- Sie sorgt für Kostenoptimierung

- Sie gewährleistet die Data-Governance-Richtlinien Ihres Unternehmens

- Sie stellt Compliance zu relevanten Regularien wie beispielsweise der DSGVO sicher

- Sie sichert den effizienten Betrieb

Im Laufe der Beratung klären wir grundlegende Fragen und bewerten Risiken. Zum Beispiel:

- Welche Service-Modelle (SaaS – Software-as-a-Service, PaaS – Platform-as-a-Service oder IaaS – Infrastructure-as-a-Service) nutzt Ihr Unternehmen jetzt und in Zukunft?

- Mit welchen Providern arbeitet Ihr Unternehmen zusammen?

- Existieren Abhängigkeiten zu bestehenden Architekturen oder Infrastrukturen?

- Verfolgt Ihr Unternehmen einen Multi- oder Single-Cloud-Ansatz?

- Wie werden aktuell und in Zukunft die Anforderungen aus dem Datenschutz umgesetzt?

Nachhaltig sicher mit dem Cloud Security Cycle.

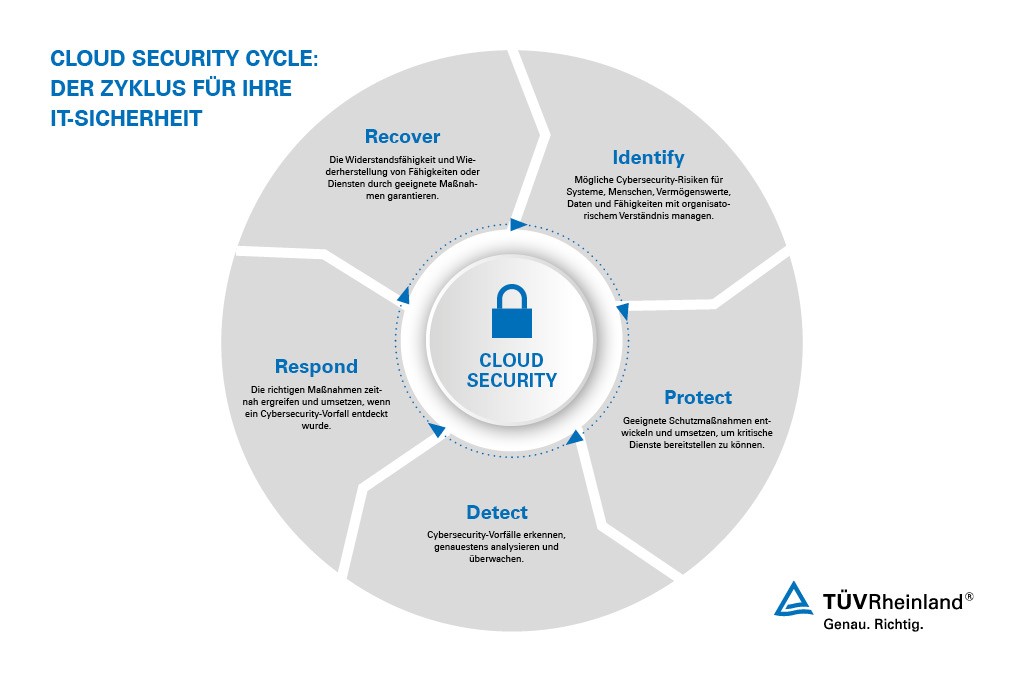

Eine Cloud-Security-Strategie lässt sich jedoch nicht einmalig kaufen oder implementieren – dazu entwickeln sich die Erwartungen an Cloud Services zu dynamisch weiter und Sie haben täglich die Wahl zwischen neuen Cloud-Anbietern und neuen Diensten. Unser ganzheitlicher „Cloud Security Cycle“ ist Ihre Roadmap, mit der Sie Ihre Cloud Security kontinuierlich überprüfen und optimieren.

So wirkt der Cloud Security Cycle

Jede Phase des Cloud Security Cycles besteht aus einzelnen Maßnahmen und technischen Lösungen, mit denen Sie das Ziel der jeweiligen Phase erreichen. Die fünf Phasen sind identify, protect, detect, respond und recover. Wir beraten Sie, welche Maßnahmen der jeweiligen Phase speziell für Ihre individuelle Situation hilfreich sind. Durchlaufen Sie alle Phasen des Security Cycles, erzielen Sie eine umfassende Cloud Security.

Cloud Security in Ihre Unternehmensstruktur integrieren.

Als unabhängiger Partner unterstützen wir Sie dabei, eine individuelle Cloud-Security-Strategie zu entwickeln und umzusetzen. Unsere anerkannten IT-Spezialist*innen bringen interdisziplinäre Kompetenz aus der Industrie und dem IT-Sicherheitsumfeld mit – gemeinsam können wir Ihre Anwendungen in der Cloud ganzheitlich, vorausschauend und nachhaltig schützen.

Mit einer individuellen Cloud-Security-Strategie kann Ihr Unternehmen Cloud Dienste sicher nutzen, ohne dass Funktionalitäten limitiert werden müssen.